CC 認證 ISO 15408 是什麼?為什麼資料抹除產品要拿到它特別不容易

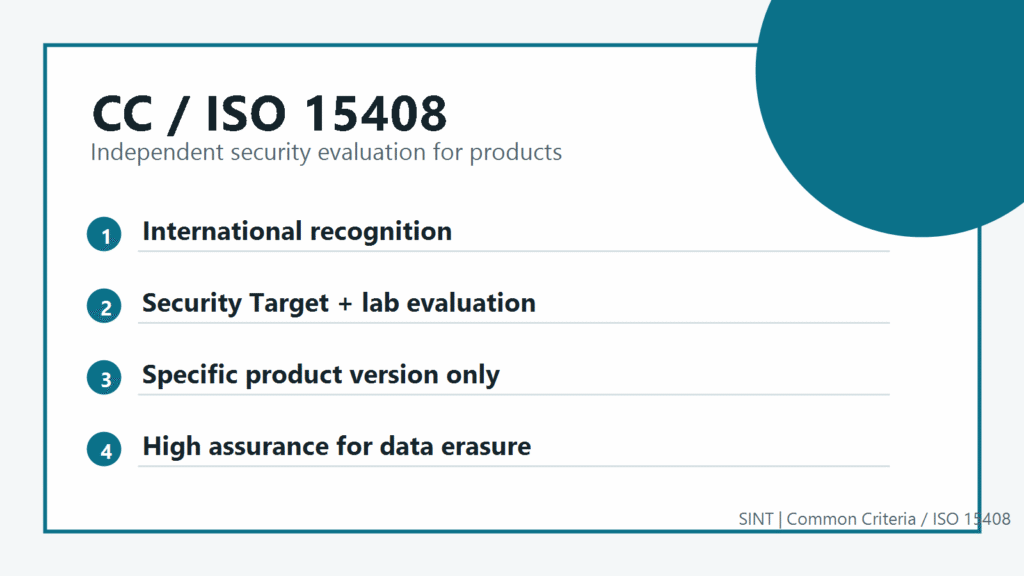

CC 認證不是一般行銷獎項,而是以 ISO/IEC 15408 為基礎、由獨立實驗室與國家級認證體系檢驗 IT 產品安全性的國際框架。對資料抹除產品來說,取得 CC 認證代表產品不只宣稱能刪除資料,而是必須把抹除邏輯、威脅模型、測試證據、操作限制與版本邊界攤開接受評估。

很多人聽過 ISO 27001、NIST SP 800-88 或 IEEE 2883,卻不一定熟悉 CC 認證。CC 是 Common Criteria for Information Technology Security Evaluation,中文常稱「共同準則」。它對應的國際標準是 ISO/IEC 15408,目的不是評估一家公司整體管理制度,而是針對一個明確定義的 IT 產品或功能範圍,檢查它是否真的達到宣稱的安全能力。

ISO 官方頁面列出的 ISO/IEC 15408-1:2022 全名是「Information security, cybersecurity and privacy protection — Evaluation criteria for IT security — Part 1: Introduction and general model」。這句話可以簡化成大眾聽得懂的版本:它是一套用來評估 IT 產品安全性的國際語言。產品要先說清楚自己要保護什麼、面對哪些威脅、採取哪些安全功能,再由獨立實驗室依方法學驗證這些主張。

CC 認證的地位:它是政府與高風險採購看得懂的安全語言

CC 的重要性來自 CCRA,也就是 Common Criteria Recognition Arrangement。Common Criteria 官方入口說明,CC 與 CEM 是這個國際互認安排的技術基礎;產品可由合格獨立實驗室評估,證書可由具資格的認證體系核發,並由 CCRA 簽署方承認。這就是 CC 認證在資安產品市場有分量的原因:它讓不同國家、政府機關與大型企業用同一套框架理解產品安全性。

這也代表 CC 認證不是「廠商自己說自己安全」。它要求產品文件、測試證據、設計說明、操作指南、版本範圍與安全目標經過正式評估。對採購端來說,CC 證書的價值在於降低重複評估成本;對使用者來說,它把「可信」從口號變成可查核的文件與證書。

為什麼資料抹除產品拿 CC 認證特別困難

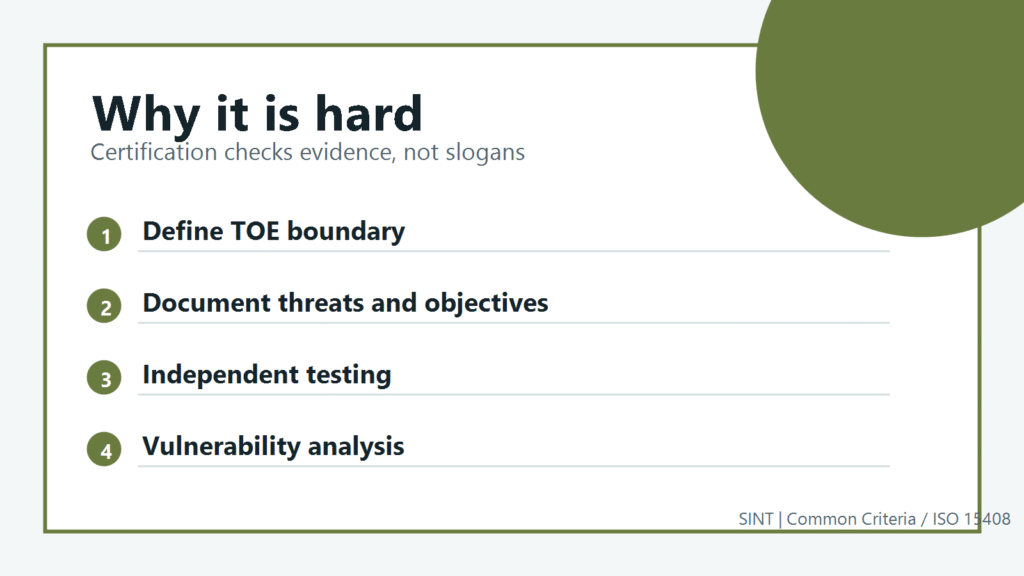

資料抹除軟體的挑戰在於,它處理的是「看不見的結果」。一個防火牆擋不擋得住流量,可以透過事件與封包觀察;一套抹除產品是否真的讓資料不可復原,則牽涉到磁碟介面、SSD/NVMe 控制器、韌體行為、加密抹除、壞軌、隱藏區、RAID、報告完整性、管理權限與操作流程。只說「已刪除」完全不夠。

CC 評估會要求產品定義 TOE,也就是 Target of Evaluation。這個範圍非常關鍵:被評估的是哪個產品版本?包含哪些功能?在哪些環境與前提下成立?哪些威脅由產品處理,哪些責任落在管理者或操作流程?資料抹除產品若要把「完整抹除」寫成安全目標,就必須同時交代抹除方法、驗證方式、報告產生、使用者權限、遠端管理、通訊保護與錯誤處理。

以 Securaze Eraser Engine version 2.0 的公開 CC 證書為例,CSA Singapore 的 Singapore Common Criteria Scheme 產品頁列出:產品開發者為 Securaze AG、類別為 Data Protection、保證等級為 EAL2+ALC_FLR.2。公開 Security Target 也說明 Securaze-Engine 的 TOE、抹除流程、寫入與驗證、HPA/DCO/reset/remapped sectors 處理、稽核與報告等安全功能。這種評估不是簡單跑一次刪除測試,而是把產品能力拆成可審查、可測試、可限定的安全主張。

取得 CC 認證為什麼重要:資料生命週期最後一關不能靠感覺

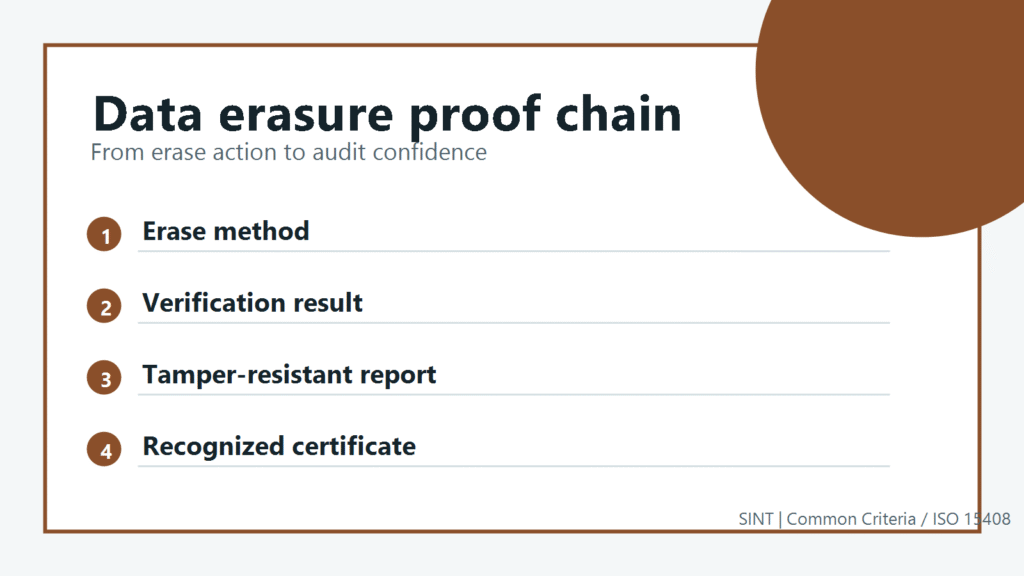

資料抹除通常發生在設備退役、轉售、維修、租賃歸還、資料中心汰換或 ITAD 流程中。這些場景的共同風險是:設備看起來離開了組織,但資料責任沒有離開。若抹除只是人工操作、截圖存證或單機工具輸出一份無法查核的報告,企業在法遵、稽核與事故調查時很難證明自己做對了。

CC 認證的重要性就在這裡。它讓資料抹除產品的安全能力有第三方評估基礎,並且提醒採購者注意「版本、環境、配置、操作指南」這些細節。證書通常只適用於特定版本與已評估配置,不等於所有版本、所有部署方式都自動安全。因此成熟的企業不只問「有沒有 CC」,還會問「是哪個版本、哪個 EAL、哪個 Security Target、證書是否仍在有效期、實際部署是否符合評估假設」。

給一般大眾的理解方式

如果把資料抹除比喻成銷毀機密文件,一般刪除就像把紙揉掉丟進垃圾桶;格式化像把文件放進不同資料夾;合格的資料抹除才接近把文件用合適方法銷毀,並留下可追溯紀錄。CC 認證則進一步要求:這台「銷毀設備」的設計、操作、限制、測試與弱點分析,都要接受獨立評估。

所以,資料抹除產品取得 CC 認證之所以不容易,是因為它必須把「我能安全刪除資料」這句話變成完整證據。它之所以重要,是因為企業與個人都不該等到資料外洩後,才發現當初的刪除只是心理安慰。

SINT / SEADRCH 觀點:認證不是終點,而是可信流程的起點

CC 認證能提高產品信任門檻,但資料抹除仍需要完整流程配合:設備盤點、風險分級、抹除方法選擇、驗證抽查、報告保存、例外處理與稽核追蹤。對高敏感資料、政府供應鏈、金融、醫療、資料中心、ITAD 與二手機流通產業來說,選擇具有可查核安全評估基礎的抹除產品,是降低殘留資料風險的基本功。

重點整理

- CC 認證以 ISO/IEC 15408 為基礎,是針對 IT 產品安全性的正式評估框架。

- CCRA 讓 CC 證書具備跨國互認地位,適合政府與高風險採購使用。

- 資料抹除產品要通過 CC 評估,必須清楚定義產品版本、TOE、威脅、安全目標、測試證據與操作限制。

- 取得 CC 認證不代表所有部署情境都自動安全;採購與稽核仍要核對證書、版本、Security Target 與實際流程。

- 對資料抹除來說,真正的信任不是「按下刪除」,而是有方法、有驗證、有報告、有第三方評估。

參考來源

- ISO/IEC 15408-1:2022, ISO official page

- Common Criteria Portal, CC and CCRA overview

- Common Criteria Recognition Arrangement purpose

- Common Criteria Certified Products List

- CSA Singapore, Securaze Eraser Engine version 2.0

- Security Target for the Eraser Engine Securaze-Engine Version 2.0

- Securaze certifications overview