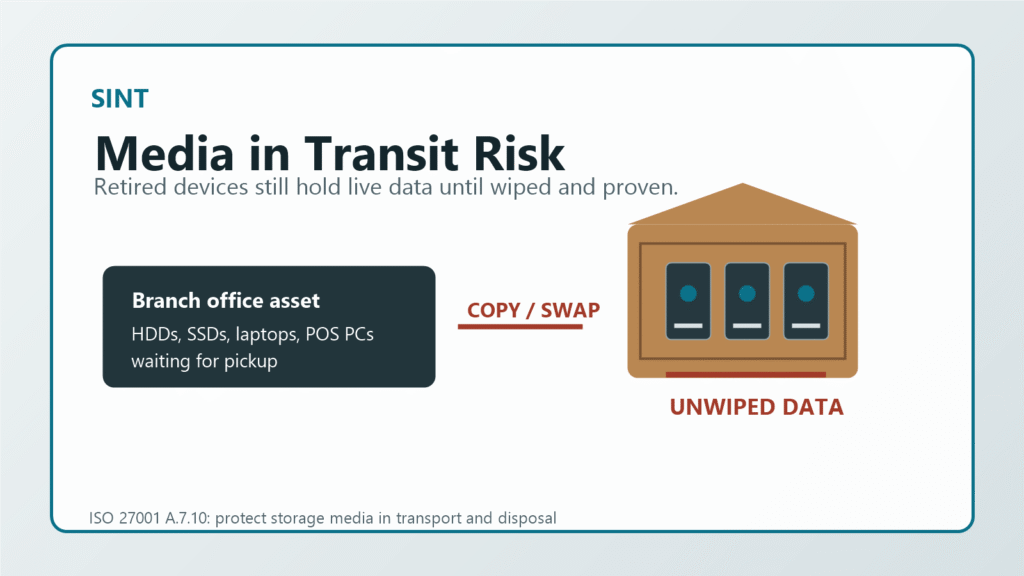

銀行、保險、證券、電信、賣場與便利商店在汰換電腦設備時,常把舊電腦或硬碟寄回總部統一處理;但只要資料還在儲存媒體上,寄送、等待、暫存與交接的每一段時間,都可能成為無聲複製、調包或遺失的風險點。ISO 27001:2022 Annex A 7.10 也特別要求儲存媒體在取得、使用、運送與處置全生命週期中依資料分類與處理要求管理。

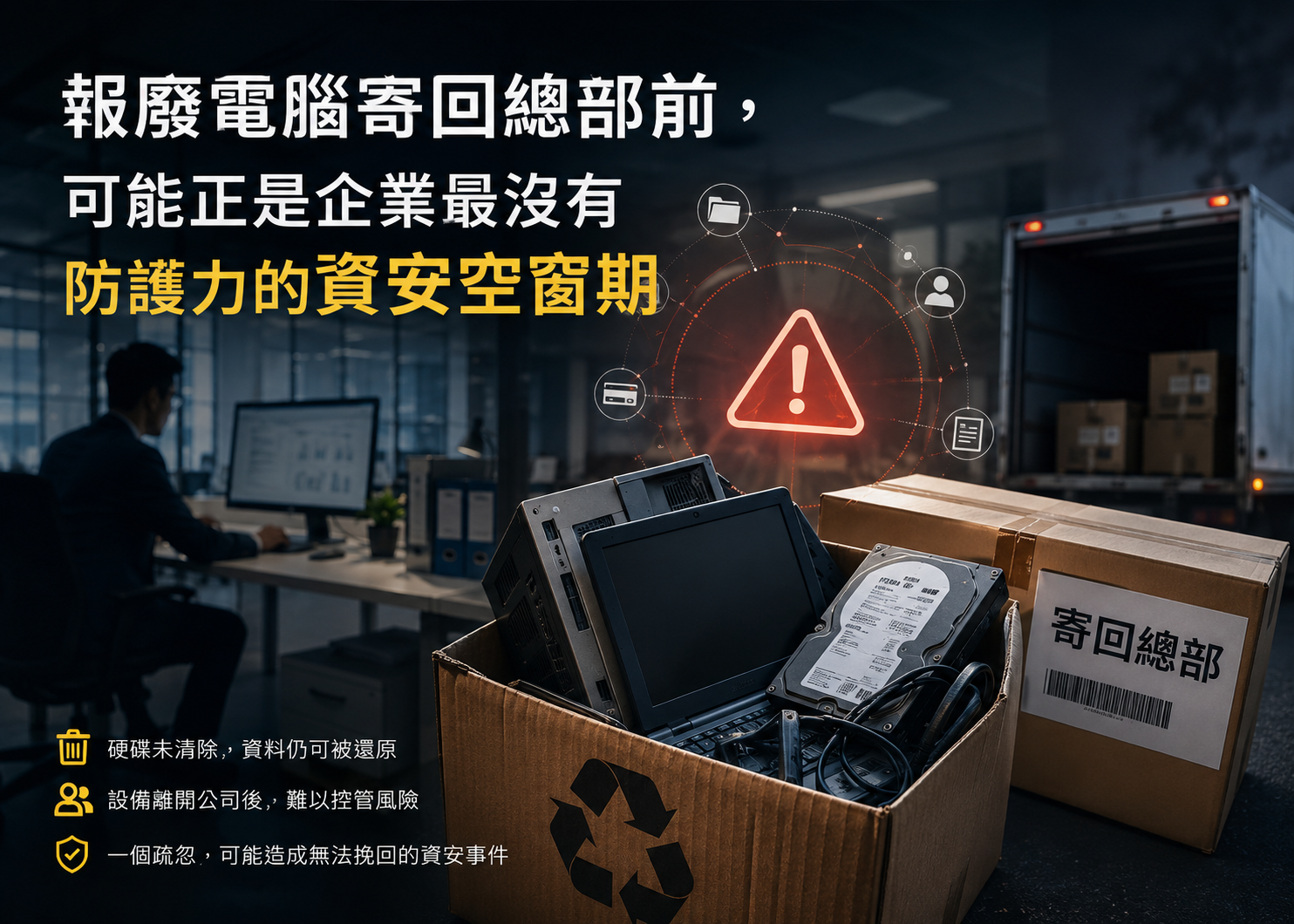

許多大型組織都有分散據點:銀行分行、保險營業處、證券分公司、電信門市、量販賣場、便利商店、客服中心、維修站。當這些據點的電腦、POS 主機、筆電或外接硬碟報廢時,最常見的做法是先打包,再寄回總部或資訊部門統一處理。流程看似集中、方便管理,實際上卻可能留下最危險的一段空窗。

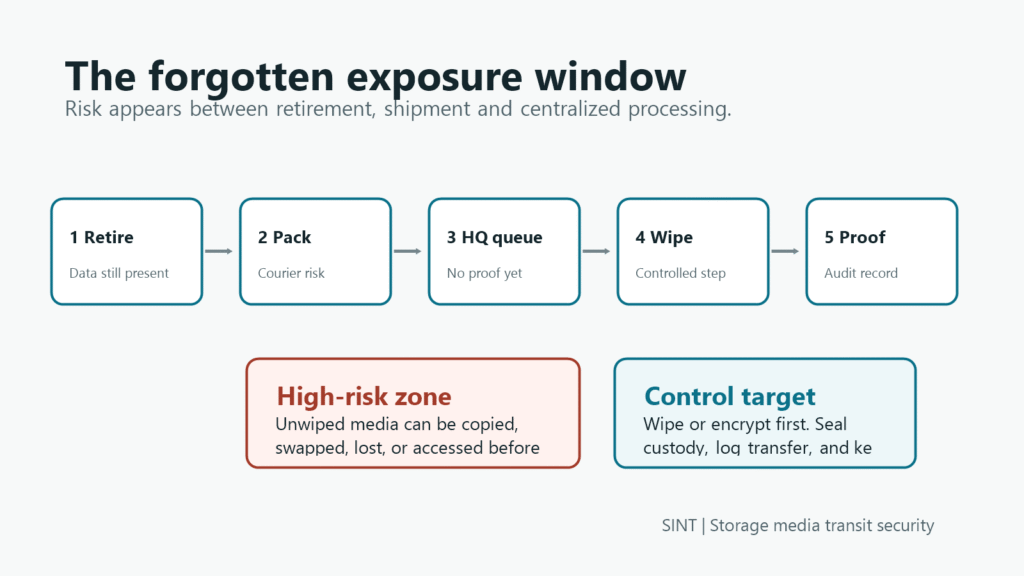

問題在於,設備「離開現場」不等於資料已被保護。如果硬碟、SSD 或主機內仍保存客戶資料、交易紀錄、會員資料、內部帳號、作業系統快取、瀏覽器紀錄、掃描文件或系統設定檔,那麼從裝箱、交給物流、運送、總部收貨、排隊等待處理,到最後抹除或銷毀之前,整段時間都仍是資料暴露期。

寄送途中為什麼特別危險

未抹除的硬碟不像現金,少了容易被立刻發現;也不像玻璃,破了會留下明顯痕跡。硬碟可以被快速拆下、讀取、映像複製,再裝回原位。外觀看起來完全一樣,重量也差不多,企業往往直到發生外洩、勒索、詐騙或訴訟時,才回頭追查當初那顆硬碟在哪裡、誰經手、何時抹除、是否真的抹除。

更嚴重的是,這類風險很難靠事後肉眼查驗。若設備在寄送途中被短暫攔截、複製、調包,總部收到設備時仍可能看不出異常;若硬碟在等待處理區放了數天或數週,任何缺乏管制的接觸都可能造成資料被取走。這不是理論上的風險,而是資產生命週期管理中最容易被低估的環節。

ISO 27001 為什麼會談到儲存媒體的運送安全

ISO 27001:2022 Annex A 7.10「Storage media」的重點,是要求組織依照資料分類與處理要求,管理儲存媒體從取得、使用、運送到處置的整個生命週期。換句話說,資安控制不能只做到系統上線與帳號權限,也必須做到硬碟、SSD、USB、備份媒體、手機、筆電與主機退役時的物理流向。

這個要求很務實。資料在伺服器裡時,企業會談防火牆、EDR、MFA、權限控管與日誌;但資料一旦被裝進箱子交給物流,若沒有加密、封條、交接紀錄、序號追蹤、到貨驗收、抹除證明與例外處理,原本投入大量預算建立的資安防護,很可能在報廢流程的最後一哩功虧一簣。

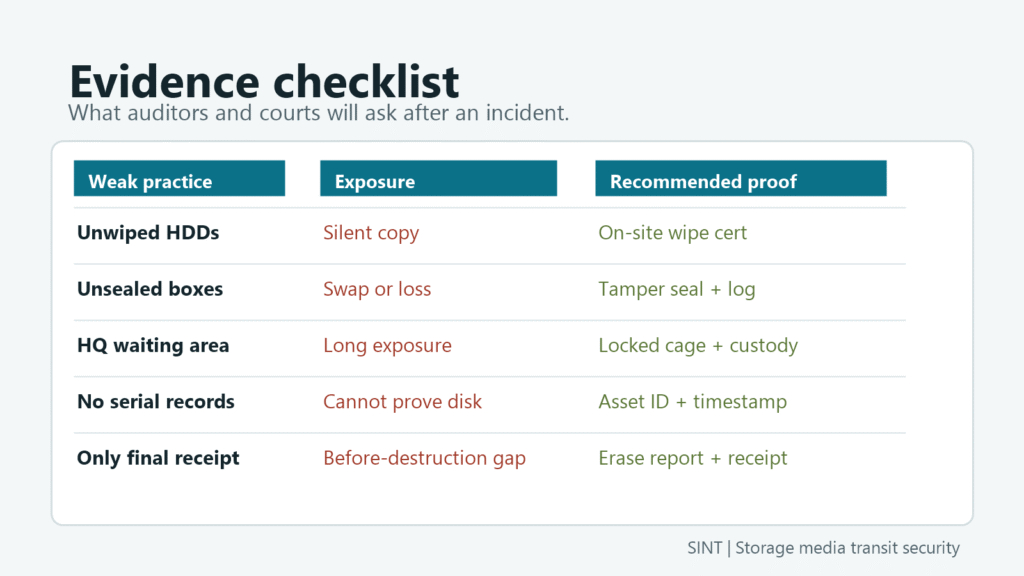

訴訟與稽核會問的不是「你們有沒有寄回總部」

一旦發生個資外洩或個資法相關爭議,企業很可能被要求說明:資料是否仍在報廢設備中?設備何時離開分店?誰裝箱?交給哪一家物流?途中是否可被接觸?總部何時收到?在等待區放了多久?哪一顆硬碟何時被抹除?誰執行?用什麼方法?報告是否能對應到序號?是否有第三方或系統紀錄可以佐證?

個人資料保護法第 29 條也讓企業必須面對舉證壓力:非公務機關若因違反規定造成個人資料被不法蒐集、處理、利用或侵害權利,原則上要負損害賠償責任;但能證明無故意或過失者例外。這表示「證明」本身就是防線。若企業只能說「我們一向都寄回總部處理」,卻拿不出運送保護、交接紀錄與抹除證明,這段空窗就會成為攻防焦點。

企業應該補上的不是一張銷毀單,而是一整條證據鏈

很多企業以為最後拿到銷毀證明就足夠,但如果設備在寄送前仍未抹除,且中間經過多次交接與等待,最後的銷毀單只能證明「最後有處理」,無法證明「中途沒有被複製」。真正的防護應該把風險往前移,在設備離開原據點之前就先降低資料可讀性,並把每一次移動變成可追蹤事件。

比較成熟的做法包括:在分店或現場先執行資料抹除或加密鎖定;依設備序號、硬碟序號與資產編號建立清冊;使用防拆封條與交接簽收;物流與暫存區採取權限控管;到貨後比對清冊;抹除或銷毀後產生可對應序號的報告;例外設備,例如無法開機、壞軌、SSD 韌體異常或拆機困難,要有獨立處理流程與照片紀錄。

特別需要注意的產業

銀行、保險與證券業處理的是金融與身分識別資料;電信業掌握門號、帳務與用戶資料;賣場與便利商店可能保存會員、發票、支付、監控與門市營運資料。這些產業據點多、設備量大、汰換頻繁,若每一次報廢都把未抹除設備集中寄回總部,風險就不是單一事件,而是長期重複存在的制度性漏洞。

建議做法

- 在設備離開原據點前,先判定是否含有個資、營業秘密或敏感資料。

- 能在現場抹除者,先完成抹除與驗證,再寄送設備。

- 無法現場抹除者,至少採取加密、封條、雙人交接、序號清冊與受控物流。

- 每顆硬碟、SSD、主機與外接媒體都要能對應資產編號、序號、交接時間與最終處置結果。

- 保存抹除報告、運送紀錄、到貨驗收、異常處理與銷毀證明,形成完整證據鏈。

- 將報廢設備流程納入 ISO 27001、內稽、供應商管理與個資保護制度,而不是只交給總務或物流處理。

SINT 觀點:報廢流程是資安最後一關,不是行政雜務

企業花很多力氣保護線上系統,卻常在設備報廢時讓資料重新暴露。真正完整的資安治理,必須把「資料在哪裡」一路追到硬碟離開企業、資料被驗證抹除、媒體被再利用或銷毀為止。寄回總部不是問題,問題是未抹除、不可追蹤、無證據的寄回總部。

如果企業能補上這個漏洞,就能把報廢設備從資安空窗變成可稽核流程;如果忽略它,任何一次不留痕跡的複製或調包,都可能讓多年建立的資安防護在最後一哩失守。