NIST SP 800-88 Rev. 2 已在 2025 年 9 月正式發布,取代 2014 年的 Rev. 1。新版重點不只是告訴企業「用哪一種方法清除硬碟」,而是要求企業建立媒體清除計畫,依資料敏感度、媒體類型、再利用或報廢目的,選擇適當的 Clear、Purge、Destroy 或 Cryptographic Erase 方法,並留下可稽核的驗證與證據鏈。

企業在汰換電腦、伺服器、硬碟、SSD、筆電、手機或外接儲存設備時,最常問的問題是:「資料要怎麼刪才安全?」但從 NIST SP 800-88 Rev. 2 的角度來看,更完整的問題應該是:「這些資料的敏感程度是什麼?這個媒體接下來要再利用、轉售、維修、退租、報廢還是銷毀?誰負責決策?誰執行?誰驗證?最後能不能拿出證據?」

NIST SP 800-88 是美國國家標準與技術研究院針對媒體清除與資料保密所發布的指引。最新版 Rev. 2 在 2025 年 9 月 26 日成為正式版,並取代 2014 年的 Rev. 1。新版最重要的變化,是把焦點從「現場如何選某個抹除技巧」擴大到「企業如何建立完整的媒體清除計畫」。這對企業、政府機關、ITAD 業者、維修商、租賃設備管理者與受監管產業都很關鍵。

NIST 800-88 的核心概念:讓目標資料在合理攻擊成本下不可取得

NIST 對媒體清除的基本觀念,是讓目標資料在特定努力程度下不可被存取。這句話很重要,因為它沒有把資料清除簡化成「按下刪除鍵」或「格式化硬碟」。真正的清除必須考慮媒體技術、資料敏感度、攻擊者能力、設備後續流向,以及企業能否證明自己採取了合理控制。

因此,NIST 800-88 不是一份單純的工具操作手冊,而是一份治理指引。它要求組織建立角色責任、媒體分類、風險判斷、方法選擇、執行控制、驗證、文件保存與例外處理。換句話說,資料清除不是 IT 人員的臨時動作,而是資安、法遵、資產管理、採購、供應商管理與內部稽核共同參與的流程。

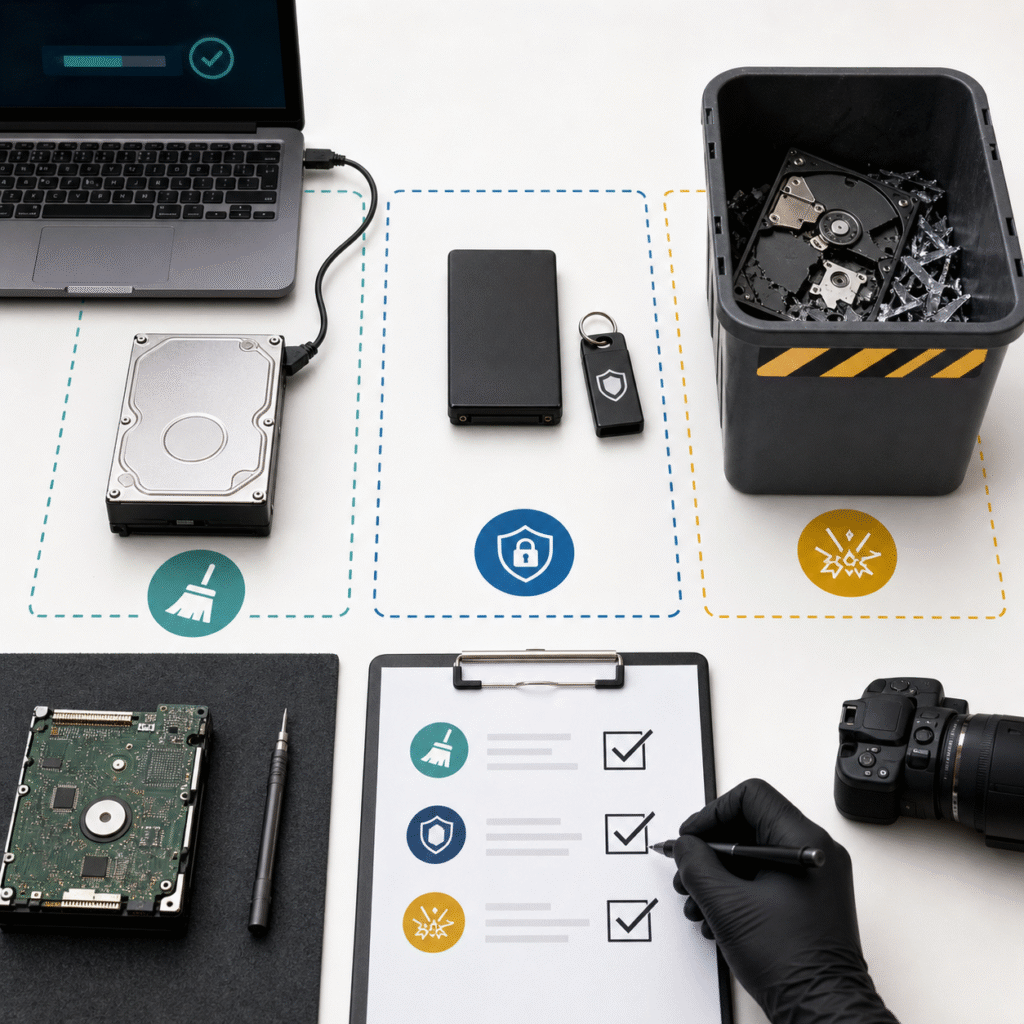

Clear、Purge、Destroy:不要把三種層級混在一起

在實務溝通上,NIST 800-88 最常被引用的是 Clear、Purge、Destroy 三個清除層級。新版也更明確把具體技術要求連結到 IEEE 2883、NSA 規範或組織核准的標準,而不是只靠泛泛的「覆寫幾次」。企業採購資料清除軟體時,也應該依這三種層級理解軟體能處理什麼、不能處理什麼。

| 層級 | 目的 | 常見適用情境 | 軟體定位 |

|---|---|---|---|

| Clear | 防止一般使用者或標準系統工具讀回資料 | 內部再利用、低至中敏感度設備、受控環境內移轉 | 軟體可執行覆寫、重設、刪除與基本驗證,但仍需依媒體類型確認效果 |

| Purge | 提高資料復原難度,防止更高能力的恢復嘗試 | 設備離開組織控制、退租、轉售、第三方處理、較高敏感度資料 | 軟體可支援安全抹除、韌體指令、加密清除與驗證報告;供應商實作可信度很重要 |

| Destroy | 讓媒體本身無法再被使用或讀取 | 高度敏感資料、故障媒體、無法驗證清除、法規或政策要求銷毀 | 軟體不是主角,但可留下資產清冊、前置判定、例外紀錄與銷毀前後證據 |

資料清除軟體不只是處理工具,它是「執行與證據層」

很多企業採購資料清除軟體時,容易把問題簡化成「這套軟體有沒有符合 NIST 800-88」。但更精準的說法應該是:軟體可以協助企業依 NIST 800-88 的治理框架執行特定清除方法、產生驗證結果、保存報告與降低人為錯誤;軟體本身不能取代資料分類、風險判斷、政策核准、供應商治理、運送控管與例外處理。

一套好的資料清除軟體,至少應該扮演四個角色。第一,讓不同媒體與不同清除方法有一致的作業流程。第二,讓每台設備、每顆硬碟、每個序號、每次抹除、每個操作者與每份報告可以對應。第三,對失敗、壞軌、無法辨識、韌體不支援、加密金鑰例外等狀況產生明確紀錄。第四,讓企業在稽核、客戶查核、供應商管理或個資事件調查時能拿出證據。

換句話說,資料清除軟體真正的定位不是「刪除工具」,而是媒體清除計畫中的作業控制與證據生成平台。企業不應只問「能不能抹」,還要問「抹除方法是否符合媒體類型」「結果如何驗證」「報告是否防竄改」「是否能批次管理」「是否能處理 SSD、NVMe、HDD、RAID、伺服器、筆電與行動設備」「失敗時流程如何升級到銷毀」。

新版 Rev. 2 對企業的三個提醒

第一,企業要從單點操作轉向媒體清除計畫。NIST 在 Rev. 2 中明確把焦點移到建立 agency 或 enterprise media sanitization program。這表示企業需要定義政策、責任、資產範圍、資料敏感度、核准標準、供應商要求、驗證方式與文件保存期限。

第二,企業不能只靠過時的經驗法則。過去常聽到「覆寫三次就好」或「格式化就可以」,但現代 SSD、NVMe、自我加密磁碟、雲端儲存、快取、備援、壞區與韌體行為都讓單純覆寫思維變得不足。Rev. 2 把更多技術細節連到 IEEE 2883、NSA 規範或組織核准標準,就是提醒企業不要只用口號判定合規。

第三,驗證與供應商信任變得更重要。NIST 特別談到清除方法實作的信任問題,尤其是 Clear 與 Purge。這正是資料清除軟體與服務供應商的關鍵定位:不只執行動作,還要提供可被查核的版本、方法、結果、錯誤處理與證據。

客戶現在應該採取的行動

- 盤點會留下資料的媒體。不要只看硬碟。筆電、桌機、伺服器、手機、平板、NAS、外接硬碟、USB、記憶卡、備份磁帶、影印機硬碟、POS 主機與雲端儲存快照都可能含有資料。

- 建立資料敏感度與媒體流向分類。同一顆 SSD 如果只是內部重灌,和要轉售給第三方,所需的清除層級不應相同。

- 把 Clear、Purge、Destroy 寫進政策。明確定義哪些情境可用軟體清除,哪些情境必須加密清除,哪些情境必須實體銷毀。

- 要求資料清除軟體產出可追溯報告。報告應至少包含資產編號、媒體序號、方法、時間、操作者、結果、驗證狀態、失敗原因與例外處置。

- 驗證供應商與工具能力。確認工具支援的媒體類型、清除方法、版本、報告格式、失敗處理、API 或集中管理能力,並檢查是否能對應 NIST 800-88 Rev. 2、IEEE 2883 或內部核准標準。

- 把退役設備運送納入控管。設備離開據點前,應先判斷是否能現場清除;不能清除時,至少要有封條、清冊、交接、物流、到貨驗收與暫存區管制。

- 為失敗設備建立升級路徑。無法開機、壞軌、韌體異常、無法辨識或無法驗證的媒體,不應被當作成功清除;應進入實體銷毀或更高層級處理。

- 定期抽查與演練。每年至少抽查清除報告、設備序號、供應商證明與實際流程,確認文件不是只在稽核前臨時補齊。

SINT 觀點:買軟體前,先把責任邊界問清楚

對企業而言,資料清除軟體很重要,但它不是整個答案。真正符合 NIST 800-88 精神的做法,是先建立媒體清除政策與風險分級,再用合適的軟體、服務、流程與證據鏈把政策落地。軟體負責標準化執行、驗證與報告;企業仍要負責資料分類、方法核准、設備流向、供應商要求與例外決策。

因此,建議客戶不要只採購「可以刪資料」的工具,而是建立「可證明資料已被適當清除」的流程。當設備要退役、轉售、維修、退租、寄回總部或交給第三方處理時,企業能回答三個問題:資料在哪裡?用什麼方法處理?證據在哪裡?這才是 NIST 800-88 對資料清除軟體最實際的定位。